|

前言 这两天美国总统特朗普悍然退出了伊核协定,这是一个相当重大的决定。这将使得中东的混乱会进一步加剧。伊朗和朝鲜的区别对待,导致伊朗即使当了内裤也会搞出原子弹,伊核问题会更加难看。

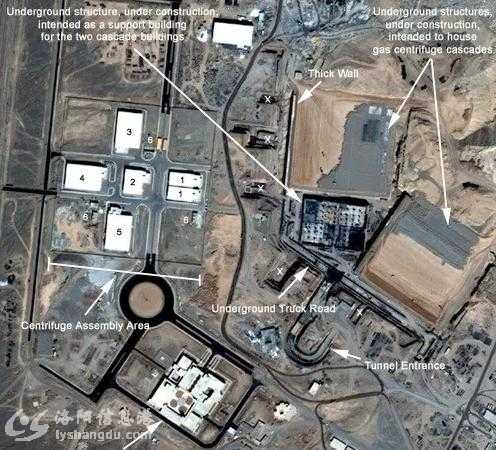

伊朗的故事真是多的说不完,而且跟各个大国之间都有千丝万缕的联系,比如伊朗的核武器地下网络,比如第一次twitter革命,比如第一个网络武器Stuxnet。在伊核危机重新浮现的今天,我们回顾一下伊核危机中成功阻止伊朗核计划近两年的震网病毒 Stuxnet。 异常的基地2006年,伊朗违背协议重启核计划,在纳坦兹核工厂安装大批离心机,进行浓缩铀的生产,为进一步制造核武器准备原料。 2006年7月,联合国要求伊朗停止铀浓缩计划。伊朗拒绝。 2006年12月,联合国对伊朗进行制裁。伊朗已经被制裁惯了。 2007年3月,联合国增加制裁对象。 2008年9月,联合国再次重申前面的制裁。 伊朗人早已习惯了制裁。军事打击则几乎不可能,当时美国深陷阿富汗和伊拉克两大泥潭,无力再发动第三场战争。只要浓缩铀做好,按照买来的图纸安装好,二踢脚也有了!所以关键,在于尽快搞定浓缩铀!

2009年,纳坦兹核基地频繁地更换离心机。

2010年初,联合国负责核查伊朗核设施的国际原子能机构(IAEA)开始注意到,纳坦兹铀浓缩工厂有点异常:浓缩铀工厂的核心部件离心机确实大批量损坏,故障率奇高无比。

伊朗铀浓缩基地卫星图片 在纳坦兹,离心机型号为IR-1,预期使用寿命10年。但似乎它们很脆弱、很容易损坏。即使是正常情况下,伊朗都会由于原料不达标、维护问题和工人操作错误等原因,每年更换10%的离心机。2009年11月,纳坦兹大概有8700台离心机,也就是说正常情况下一年替换800台。但是2009年12月份更换的离心机数异常的高。

IR-1 离心机 IAEA官方并未公布报废离心机的具体数量。2010年10月退休的前IAEA官员、监察部门副主管海诺宁说,“凭我的经验推测,大约有2000台。”

离心机的故障率居高不下,核武器所急需的浓缩铀迟迟生产不出来。技术人员反复检查,却找不出任何故障原因,离心机出厂时明明是质量合格,一旦投入运行,却马上就会磨损破坏。

伊朗的核技术是通过地下核技术网络从巴基斯坦手里买来的。当然巴基斯坦的技术从哪来的,嘿嘿嘿。(从后来二五仔利比亚的卡扎菲作为投名状交给欧美的技术材料中可见一斑,说明文档是东亚某大国文字)。巴基斯坦没发生过那么高的离心机故障率。

很明显,伊朗自己的铀浓缩设备出问题了!

键的浓缩铀卡住了,总统内贾德坐不住了 上图为伊朗总统网站所发布的图片,内贾德总统视察纳坦兹核工厂,从总统到工程师,每个人的脸上都写满了忧心忡忡。

然而这张图不经意地验证了核工厂的问题,左下方的屏幕所显示的那群绿点,每一个点都代表一台离心机,绿色代表运行正常,绿色丛中的两个灰色小点,则说明有两台离心机出了故障。

伊朗人,一头雾水,根本搞不明白哪儿出了问题。 神秘恶意代码2010年6月:白俄罗斯的一家安全公司VirusBlokAda受邀为一些伊朗客户检查系统,调查他们电脑的死机和重启问题。技术人员在客户电脑中发现了一种新的蠕虫病毒。根据病毒代码中出现的特征字“stux”,新病毒被命名为“震网病毒(stuxnet)”,并加入到公共病毒库,公布给业界人士研究。

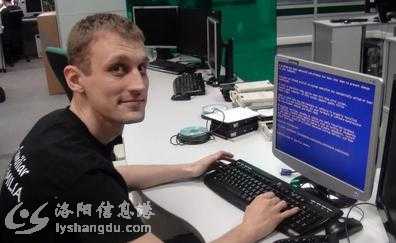

VirusBlokAda反病毒部门的负责人Sergey Ulasen 随着研究的发现,发现这个病毒非同寻常。更多的研究人员参与进来了,其中就包括赛门铁克,卡巴斯基,微软都对着病毒进行了非常深入的研究。

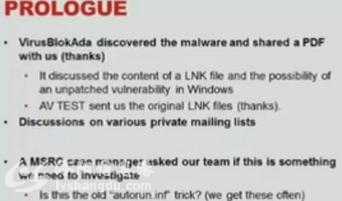

微软关于这个病毒分析的报告 起初,研究人员以为,这不过是千万种流行病毒中的一种。世界上每天都有新病毒产生,大部分都是青少年的恶作剧,少部分则是黑产工具,也许震网病毒也许只是其中之一。但进一步的深入研究却让他们瞠口结舌:震网的复杂度远远出乎人们的意料,它是当时所发现的最精妙、最复杂的病毒,没有之一。

网上有个讲座视频,(https://www.youtube.com/watch?v=rOwMW6agpTI) ,从微软安全团队的角度讲述如何抽丝剥茧,层层分析这个病毒的(主讲人是个华裔,啥都好,就是FXXX太多了)。当然微软没有正式发布这个分析报告,赛门铁克发表了非常详细的病毒分析报告(后台发送震网 获取报告全文)。

虽然当时出来的版本没有这么长,没有这么细致,但是给出来的信息非常吓人: 这个病毒用了4个zero day (零日漏洞) 这个病毒居然针对西门子工控PLC 这个病毒貌似只针对伊朗 这个病毒代码比较大超过1M,但是设计的非常精密。

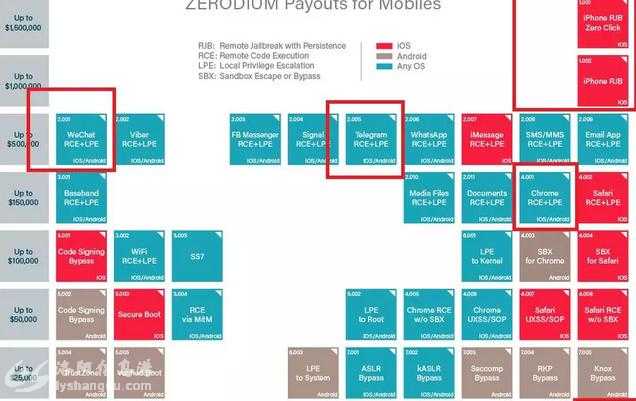

昂贵的代码用简单通俗易懂的语言解释一下这些信息的含义: Zero Day:“零日漏洞”(zero-day exploits),是黑客世界中非常少见非常贵的东西。因为这种漏洞是软件公司和反病毒公司尚未发现的——这意味着根本没有补丁,而且这种漏洞通常都是远程可执行代码,或者直接提升到管理员的漏洞。 市场是最公正的,Zero Day Bug是可以在黑市上卖的,Stuxnet中的Zero Day 漏洞都是25万美元以上的起价的。就是说,这个病毒光这几个漏洞就价值超过一百万美元!

最新漏洞价格表 现在主要是移动端,所以移动客户端和手机的漏洞价格比较高。最高的是IOS的无点击利用漏洞150万美元,微信可利用安全漏洞也值50万美元!

而Stuxnet一个病毒中居然有4个零日漏洞,太奢侈了!另外一方面可见病毒的开发者对于攻击目标怀有志在必得的决心,因此才会同时用上多个零日漏洞,确保一击必杀!

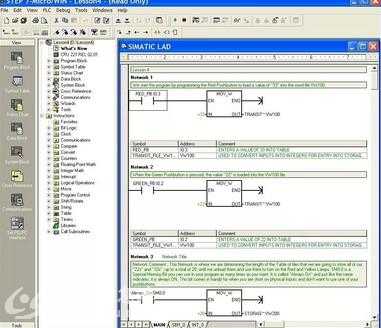

就这一点表明这不是普通黑客干的事情! 攻击目标居然工控系统PLC而且随着研究的深入,发现这个代码针对的是西门子的PLC工控控制系统。西门的step7在工控领域中使用非常广泛。PLC如果失控,火车脱轨,工厂爆炸,电场停电,工业自动化变成一动不动。

于从事安全行业的人来说,发现攻击PLC的病毒极为罕见。因为工控系统通常都是与外网隔离的,而且很难有测试条件。因为你要写病毒,那么病毒编写者必须要有一套这样的设备,才能知道他们代码管不管用。而一套PLC以及设备,这又是一笔大钱。一般人和组织是根本出不起这个钱的。

而这个病毒对PLC的攻击非常狡猾:

|